一、新增网站

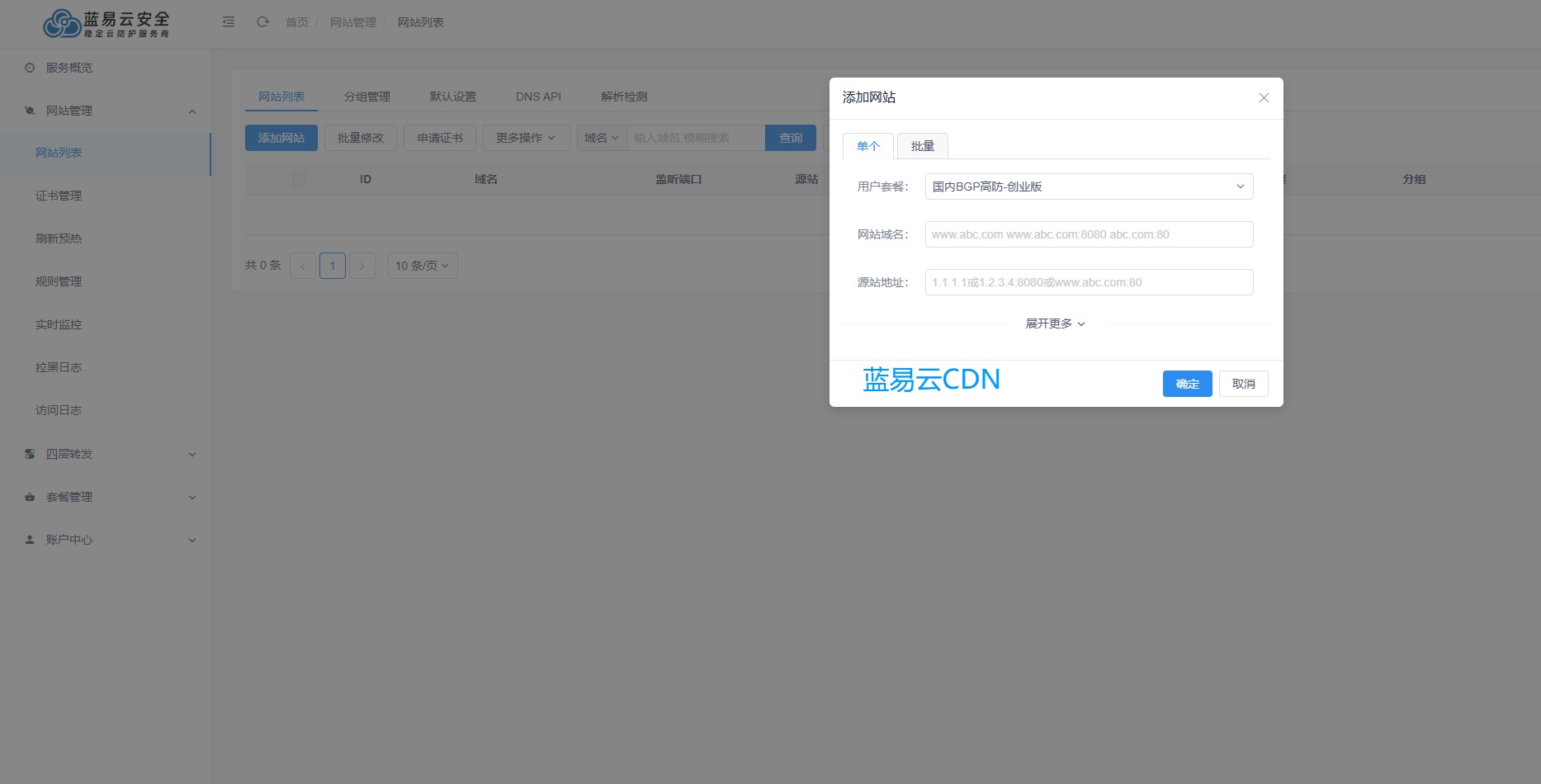

1.1 新增单个网站

登录后台后,点击左侧 「网站管理」→「我的网站」,然后点击 「新增」 按钮即可打开添加窗口。

▲ 新增网站弹窗界面

▲ 新增网站弹窗界面

| 字段 | 说明 |

|---|---|

| 所属分组 | 可以不填,也可以选择分组方便管理 |

| 套餐 | 选择你已购买的套餐 |

| 域名 | 填写要接入的域名,多个域名用空格隔开 |

| 源地址 | 你的服务器地址,可以填 IP 或域名 |

| 源端口 | 默认 80,如果不是 80 请自行修改 |

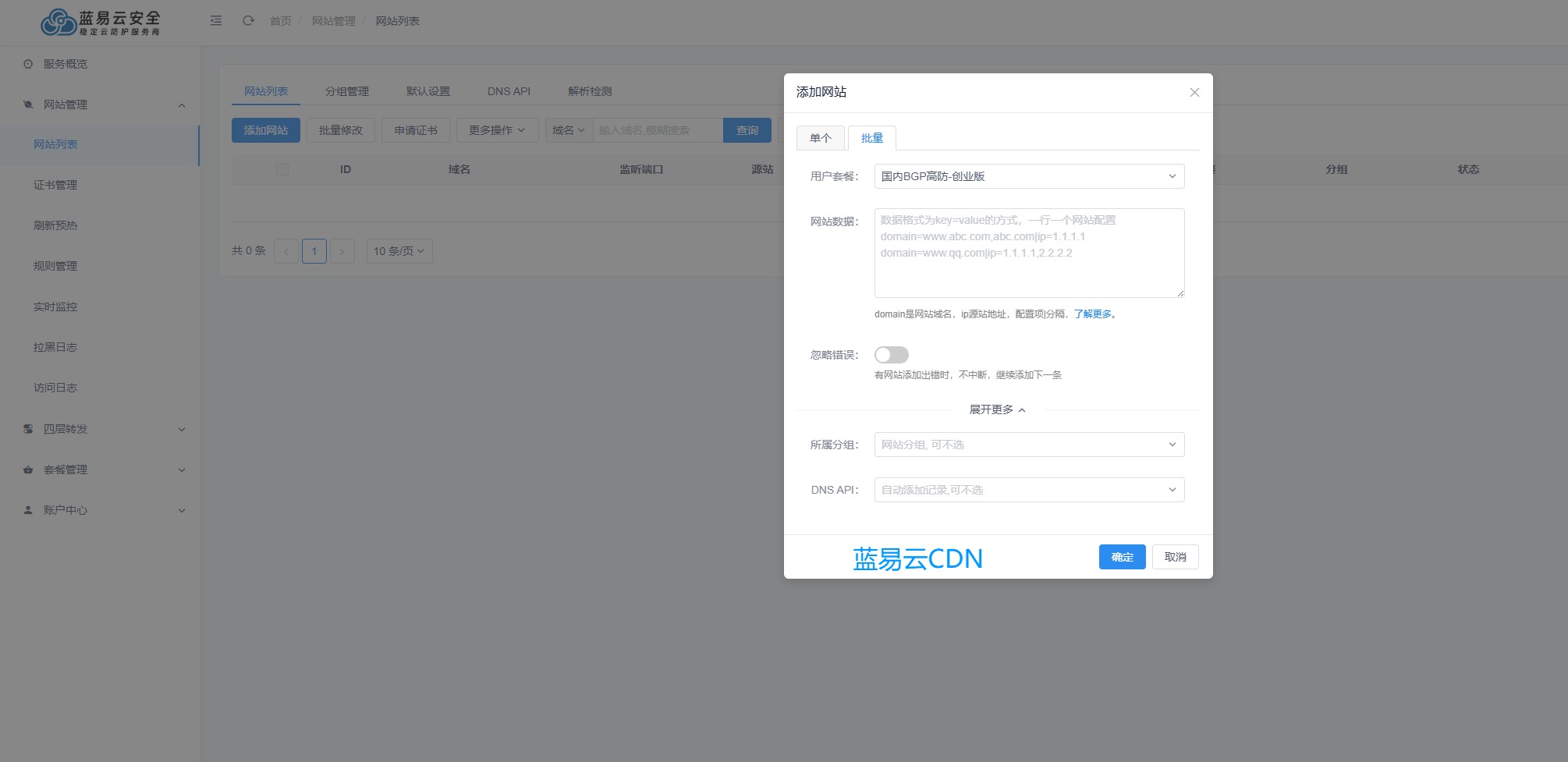

1.2 批量添加网站

需要同时添加多个网站时,点击 「新增」 后把数量栏切换到 「批量」 模式即可。

▲ 批量添加模式界面

▲ 批量添加模式界面

在「数据」栏按以下格式填写,一行一个网站:

格式一:域名|源地址|源端口

例如:www.example.com|1.2.3.4|8080

格式二:域名|源地址(端口默认80)

例如:www.example.com|1.2.3.4

提示:源地址可以是 IP 也可以是域名,批量模式适合一次性迁移多个站点。

二、网站编辑

网站添加完成后,在网站列表点击对应网站即可进入编辑页面。

2.1 HTTP 设置

▲ HTTP 监听端口设置

▲ HTTP 监听端口设置

监听端口默认为 80。如需监听其他端口(如 8080),直接填写,多个端口用空格隔开。

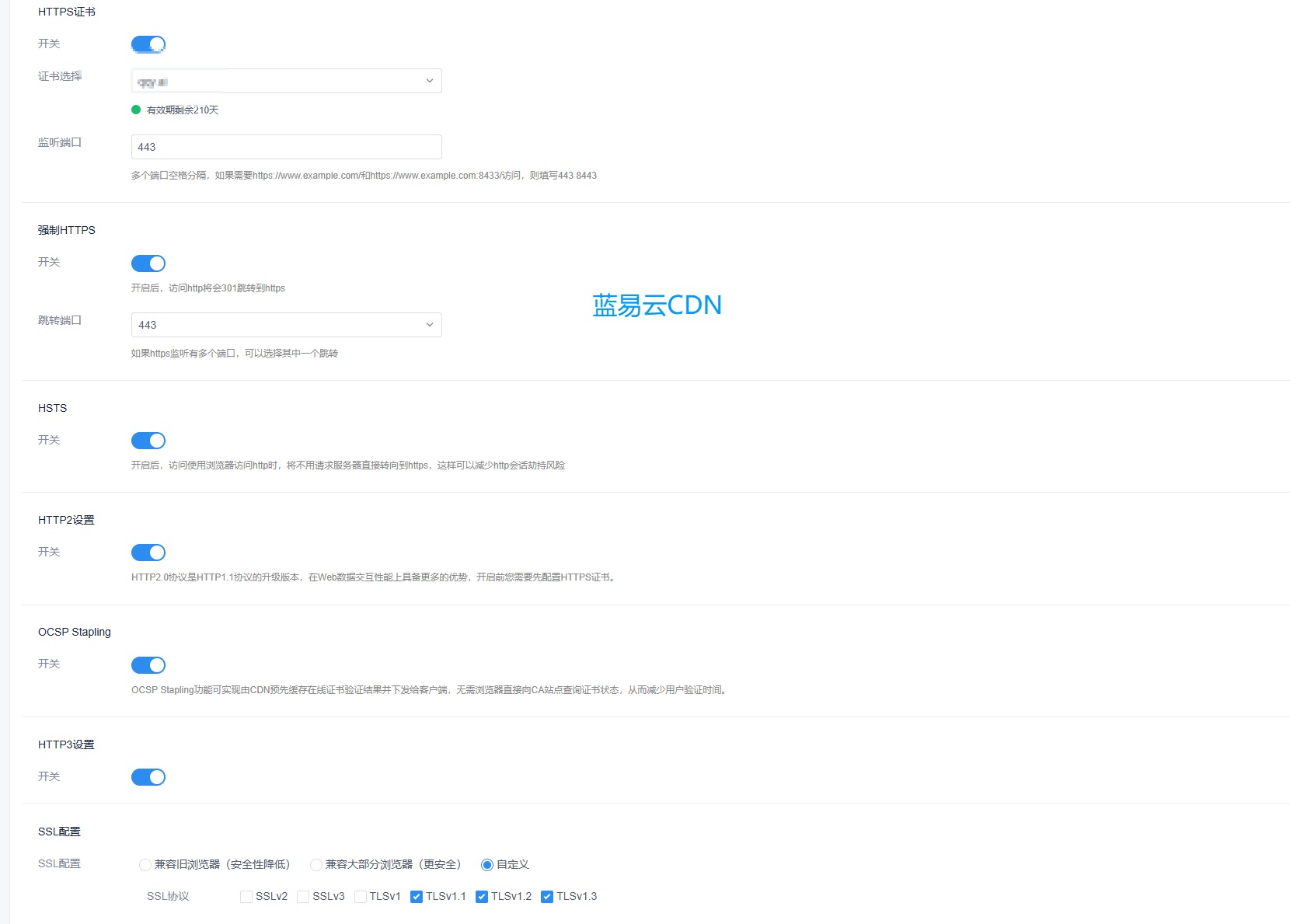

2.2 HTTPS 设置

▲ HTTPS 证书与端口配置

▲ HTTPS 证书与端口配置

| 字段 | 说明 |

|---|---|

| 证书 | 选择 SSL 证书,可手动添加或在网站列表中「一键申请」 |

| 监听端口 | 默认 443,多个端口用空格隔开 |

| 强制 HTTPS | 开启后,所有 HTTP 请求自动跳转到 HTTPS |

| 回源SSL协议 | 回源时使用的 SSL 版本,如 TLSv1.2、TLSv1.3 等 |

2.3 源站设置

▲ 源站地址与负载均衡设置

▲ 源站地址与负载均衡设置

回源协议

- HTTP — 始终用 HTTP 回源

- HTTPS — 始终用 HTTPS 回源

- 跟随协议 — 用户用什么协议访问,就用什么协议回源

负载方式

有多台源服务器时,可以选择以下负载均衡方式:

| 负载方式 | 说明 |

|---|---|

| IP Hash | 同一个用户 IP 始终访问同一台服务器 |

| 轮询 | 按顺序轮流分配请求 |

| URL Hash | 同一个 URL 始终访问同一台服务器 |

| 最少连接数 | 优先分配给连接数最少的服务器 |

| 随机 | 随机分配到任意一台服务器 |

源地址与权重

- 源地址 — 可以是 IP 或域名(仅支持一个域名,不能和 IP 混用)

- 权重 — 数值越大,分到的请求越多

- 状态 — 可选「上线」「下线」「备用」

健康检查

多台源服务器时可开启健康检查,系统会自动检测服务器状态,故障时自动下线,恢复后自动上线。

| 配置项 | 说明 |

|---|---|

| 协议 | 目前仅支持 HTTP 检查 |

| 域名 | 检查时使用的域名 |

| 路径 | 默认 /(根目录) |

| 有效状态码 | 返回的状态码在此范围内才算正常 |

回源端口映射

开启后,回源端口会跟随用户实际访问的端口。比如用户访问 :81 端口,回源也走 81 端口。

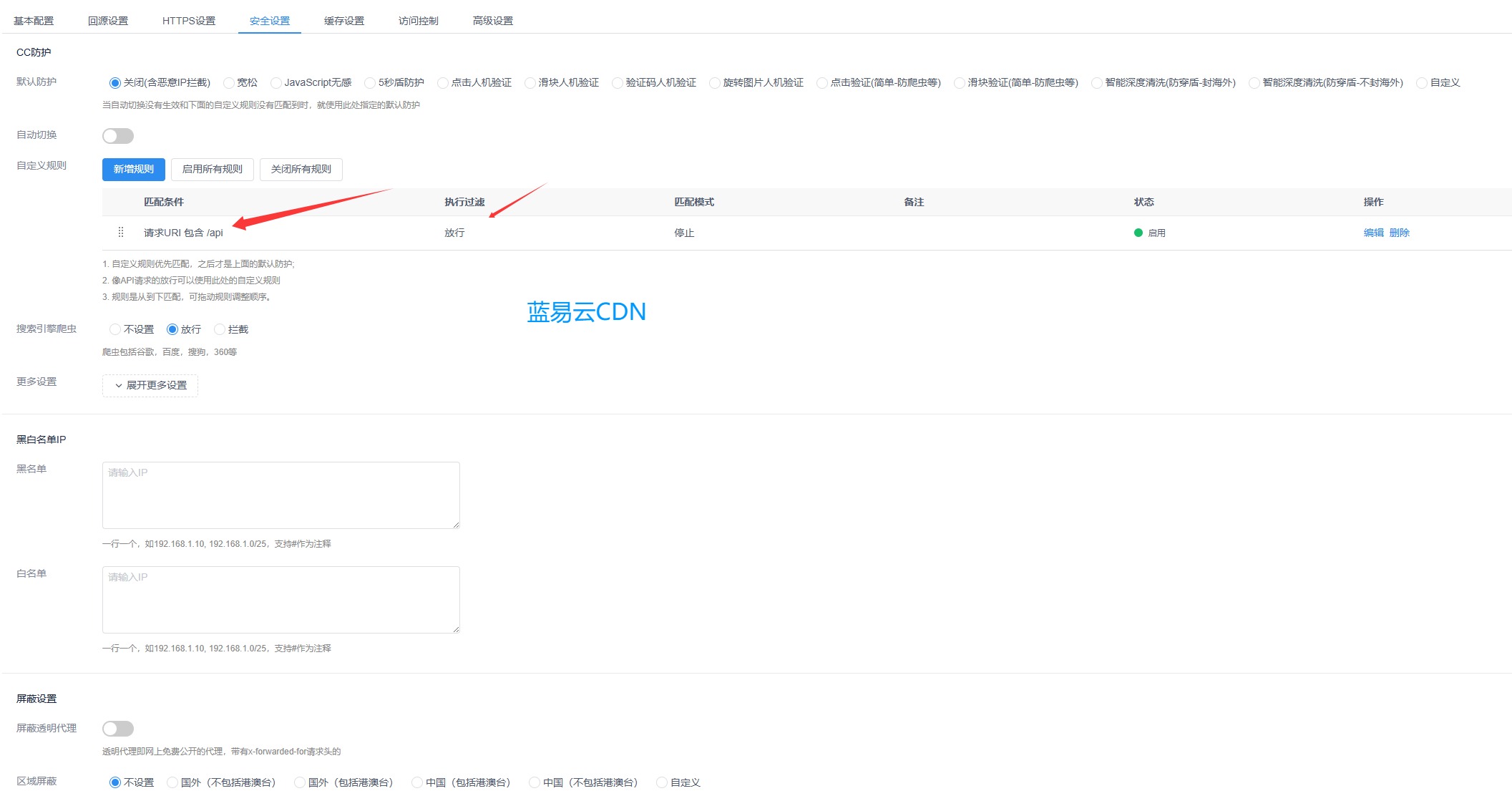

2.4 安全配置

▲ 安全配置面板

▲ 安全配置面板

CC 防护模式

系统内置了 7 种防护模式,根据你的实际情况选择:

| 模式 | 说明 | 什么时候用 |

|---|---|---|

| 宽松模式 | 基本不影响用户 | 没被攻击时推荐使用 |

| JS 验证 | 浏览器自动完成验证,用户无感 | 被攻击时首选 |

| 5秒盾 | 显示 5 秒倒计时后自动验证 | 攻击较严重时 |

| 点击验证 | 用户需手动点击按钮 | 需人工确认时 |

| 滑块验证 | 拖动滑块完成验证 | 兼顾防御和体验 |

| 验证码 | 输入图片验证码,防御最强 | 严重攻击时 |

| 旋转图片 | 旋转图片到正确角度 | 需要更强验证时 |

自动提升防护等级

可以根据 QPS(每秒请求数)自动切换防护模式。平时用「宽松模式」,QPS 飙升时自动切换到更强模式,攻击结束后自动恢复。

推荐:日常用「宽松模式」,自动提升时切换到「滑块验证」,兼顾体验和安全。

自定义规则(API 放行)

开启了验证防护后,API 请求会被拦截。这时可以添加自定义规则来放行 API。

▲ 自定义CC规则配置

▲ 自定义CC规则配置

规则由 匹配条件 + 执行动作 组成。支持的匹配项:

| 匹配项 | 说明 | 示例 |

|---|---|---|

| IP 地址 | 客户端 IP | 192.168.1.1 |

| 域名 | 访问的域名 | www.example.com |

| 请求 URI | 完整路径(含参数) | /index.php?page=1 |

| 请求方法 | HTTP 方法 | GET、POST |

| 浏览器 UA | 浏览器标识 | Chrome/111.0.0.0 |

| 请求来源 | Referer 来源 | http://www.example.com |

| 国家代码 | 两位字母代码 | CN(中国)、HK(香港) |

支持的操作符:等于、不等于、包含、不包含、前缀匹配、后缀匹配、正则匹配。

匹配值支持多个,一行一个。条件成立时执行选择的动作(放行、拉黑、5秒盾等)。

屏蔽设置

- 屏蔽透明代理 — 屏蔽公开免费的 HTTP 代理访问

- 屏蔽区域 — 可屏蔽境外或境内访问,可选是否包含港澳台

黑白名单

- 爬虫白名单 — 开启后,百度、谷歌等搜索引擎爬虫不受防护影响

- 黑名单 — 支持单个 IP 和 IP 段(掩码 8/16/24)

- 白名单 — 支持单个 IP 和 IP 段(掩码 8/16/24)

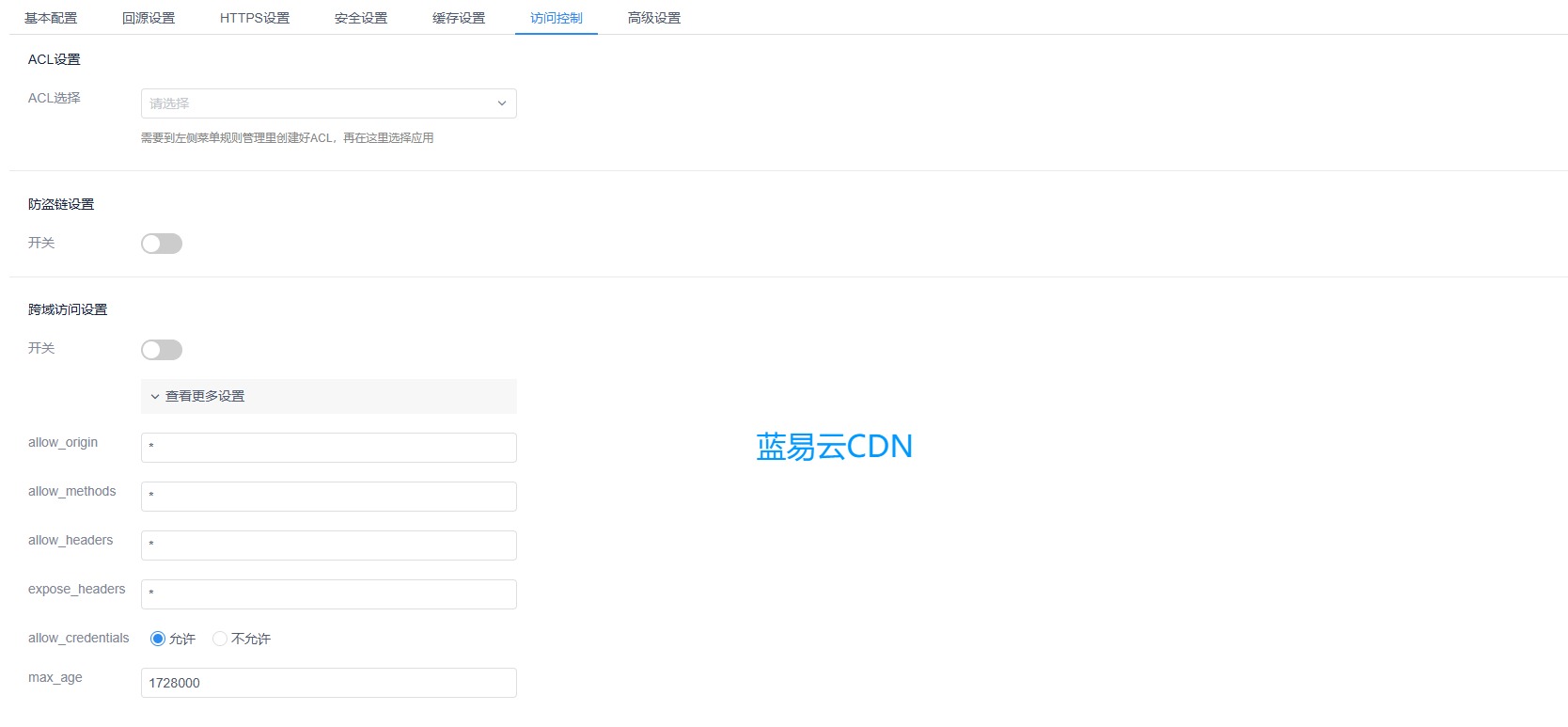

2.5 访问控制

▲ 访问控制配置面板

▲ 访问控制配置面板

- ACL 规则 — 限制特定客户端的访问,需先在「ACL 管理」中创建规则

- 防盗链 — 填入允许的域名,只有这些域名才能引用你的资源

2.6 回源配置

▲ 回源域名与Range回源设置

▲ 回源域名与Range回源设置

回源域名

默认跟随用户访问的域名,也可以自定义为其他域名。

Range 回源

- 开启 — CDN 只拉取用户请求的那部分文件,适合大文件下载

- 关闭 — CDN 每次都拉取整个文件

建议:有大文件下载需求(视频、软件包等)时建议开启。

2.7 高级配置

压缩设置

开启 Gzip 压缩,减少传输大小,加快页面加载。

WebSocket

如果你的网站用到了即时通讯、实时推送等功能,请开启此选项。

错误页面

支持自定义 404 和 50x 错误页面。

源站请求头

回源时附加自定义请求头。系统默认会传 X-Real-IP(客户端真实 IP)给源服务器。

▲ 自定义源站请求头示例

▲ 自定义源站请求头示例

CDN 响应头

返回内容给用户时,可以增加自定义的响应头。

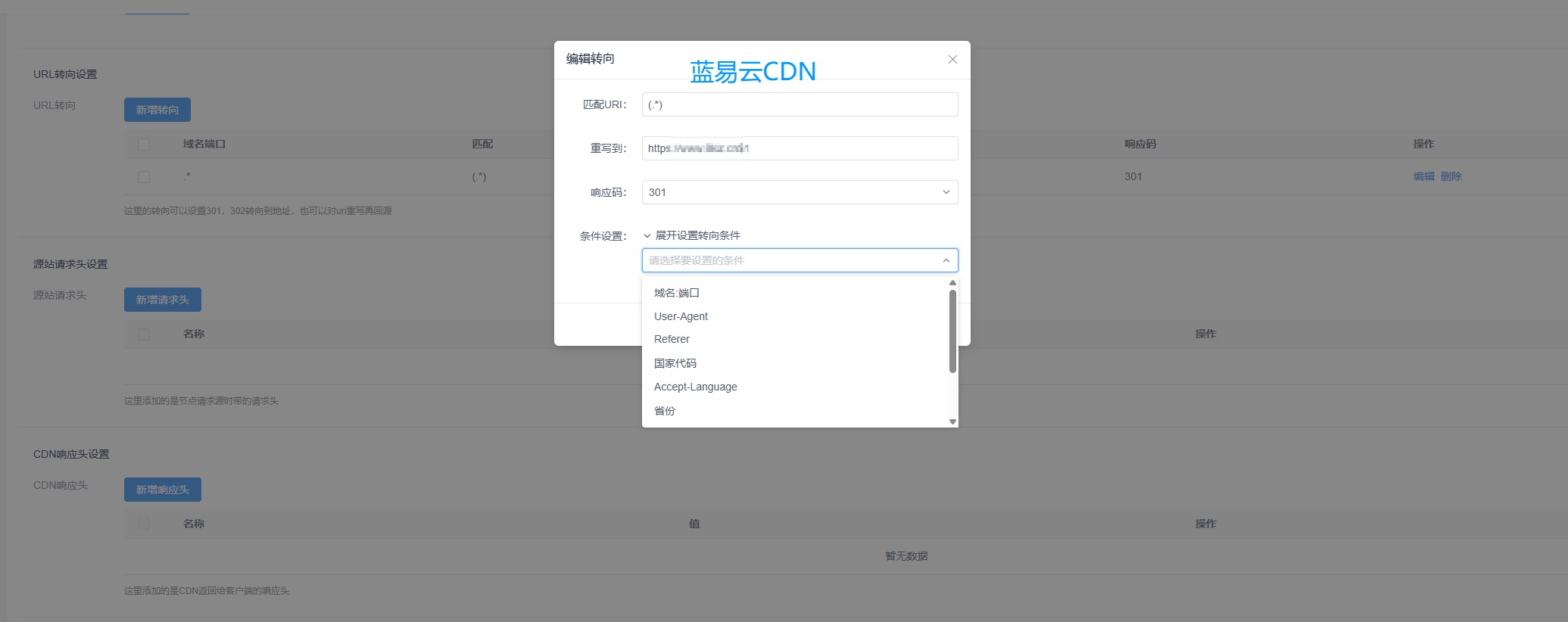

URL 转向

通过 rewrite 规则实现 URL 跳转:

▲ URL 转向配置面板

▲ URL 转向配置面板

| 字段 | 说明 |

|---|---|

| 域名端口 | .* 匹配所有;www.example.com 匹配该域名;多个域名用 | 分隔 |

| 匹配 | 要匹配的 URL 路径 |

| 转向到 | 跳转的目标 URL |

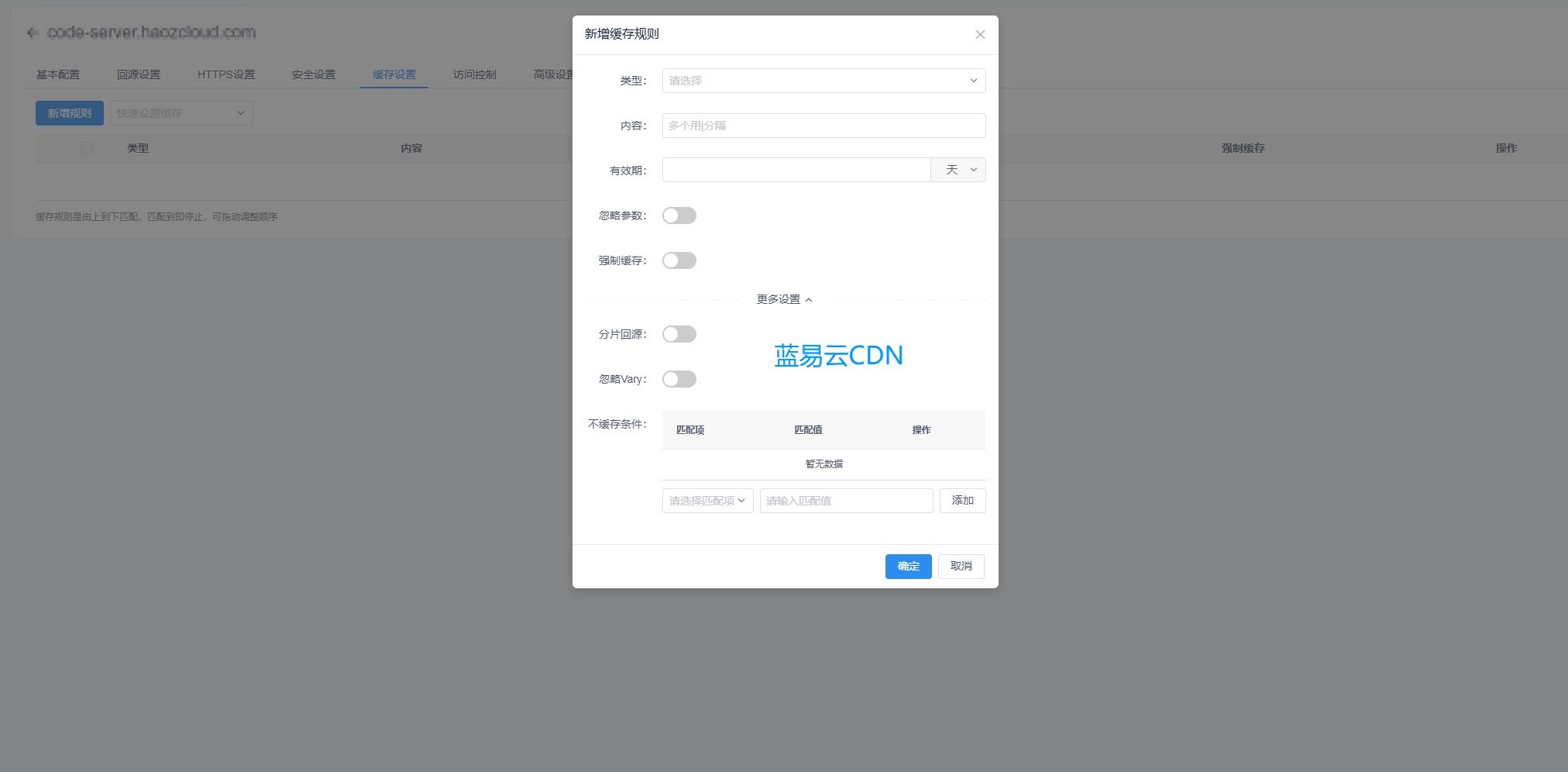

三、缓存配置

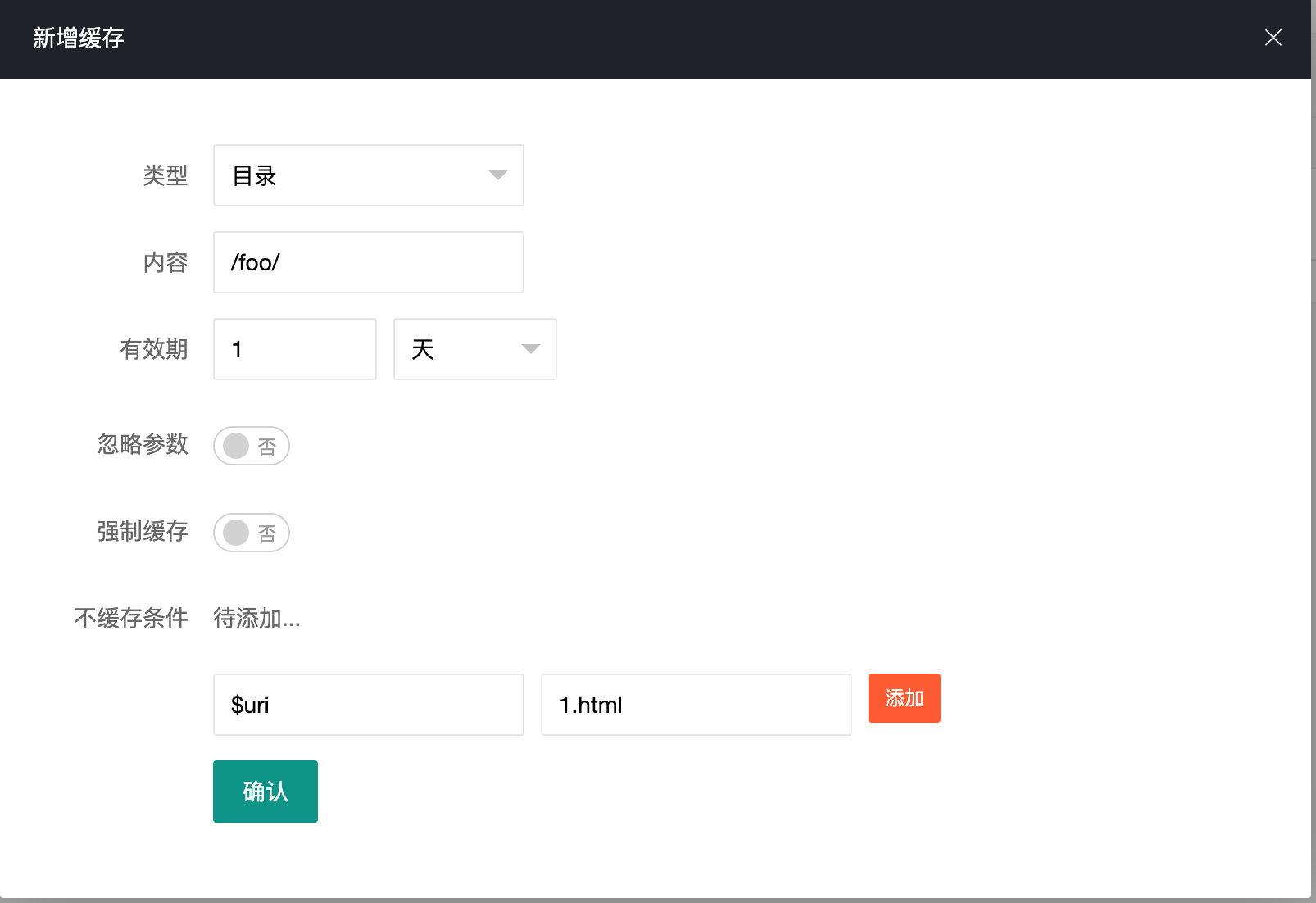

3.1 缓存规则

▲ 缓存规则配置面板

▲ 缓存规则配置面板

| 配置项 | 说明 |

|---|---|

| 类型 | 「后缀名」「目录」「全路径」三种匹配方式 |

| 有效期 | 缓存时间,可设秒、小时、天 |

| 忽略参数 | 开启后 /a.css 和 /a.css?v=1 视为同一个缓存 |

| 强制缓存 | 缓存动态内容或缓存未生效时开启 |

| 不缓存条件 | 设置特定请求不走缓存(如带某个 Cookie 的请求) |

类型说明:

- 后缀名 — 填

css|js|png,缓存所有这些类型的文件 - 目录 — 填

aa|bb,缓存 /aa/ 和 /bb/ 目录下的所有请求 - 全路径 — 填

/123.css,只缓存这一个文件

3.2 实战案例

案例一:缓存 WordPress 站点(排除已登录用户)

缓存整站,但带有 wordpress_logged_in Cookie 的已登录用户不缓存:

▲ WordPress 缓存配置示例

▲ WordPress 缓存配置示例

案例二:缓存目录但排除某个文件

缓存 /foo/ 目录,但不缓存其中的 1.html:

▲ 目录缓存排除规则示例

▲ 目录缓存排除规则示例

四、刷新预热

4.1 刷新缓存

源站内容更新后,通过刷新缓存让 CDN 重新拉取最新内容:

- 支持刷新具体 URL(精确刷新单个文件)

- 支持刷新整个目录(目录下所有缓存都会被清除)

4.2 预热 URL

提前让 CDN 去源站拉取内容并缓存,这样用户第一次访问就能直接命中缓存,加快首次访问速度。

建议:网站更新后,先「刷新缓存」清除旧内容,再「预热 URL」让热门页面提前缓存。

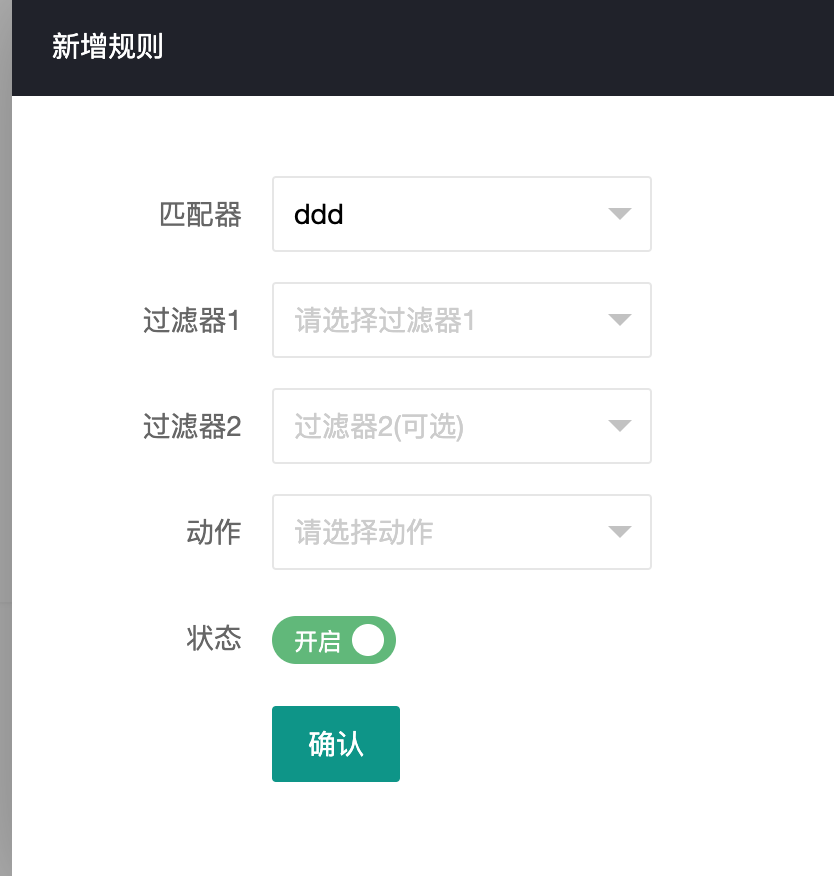

五、CC 防护规则

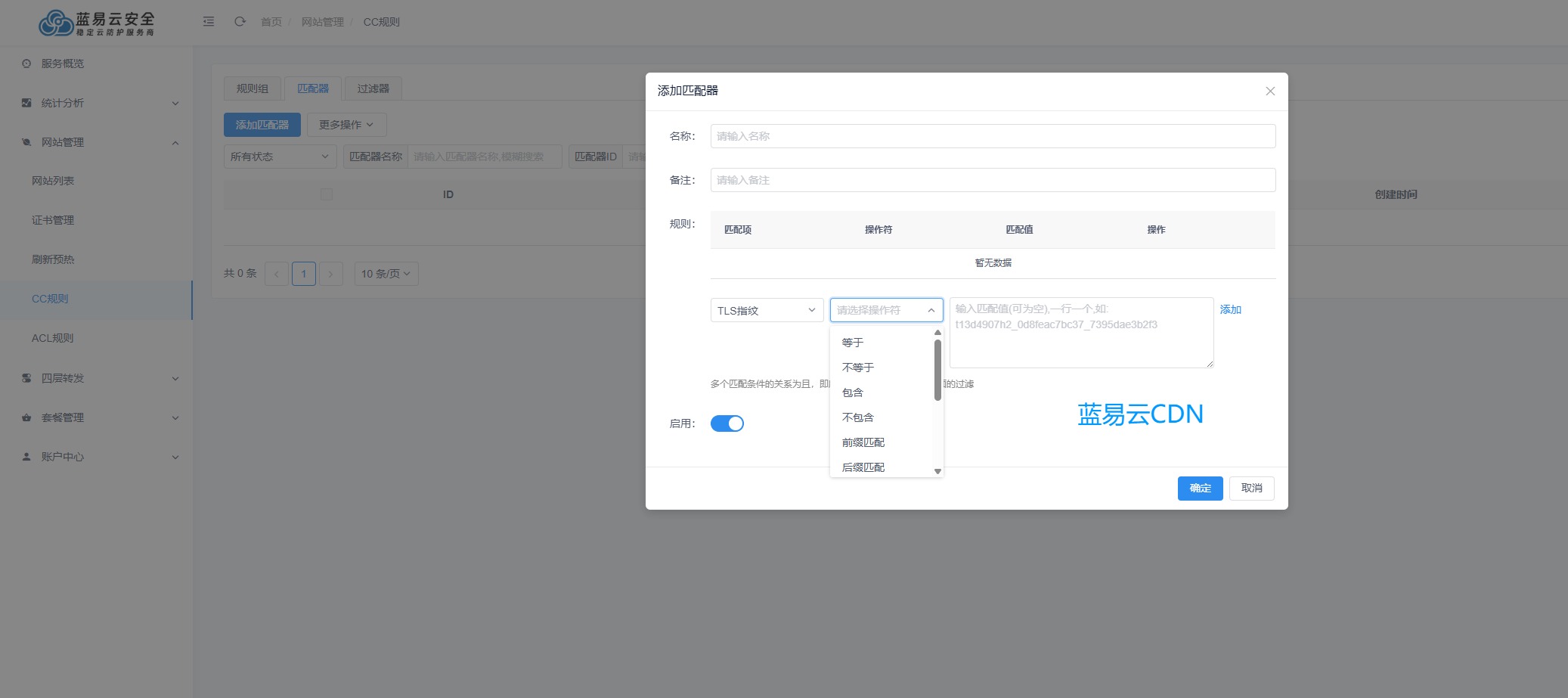

CC 防护规则由三部分组成:匹配器(谁来了)→ 过滤器(怎么验证)→ 动作(不通过怎么办)。

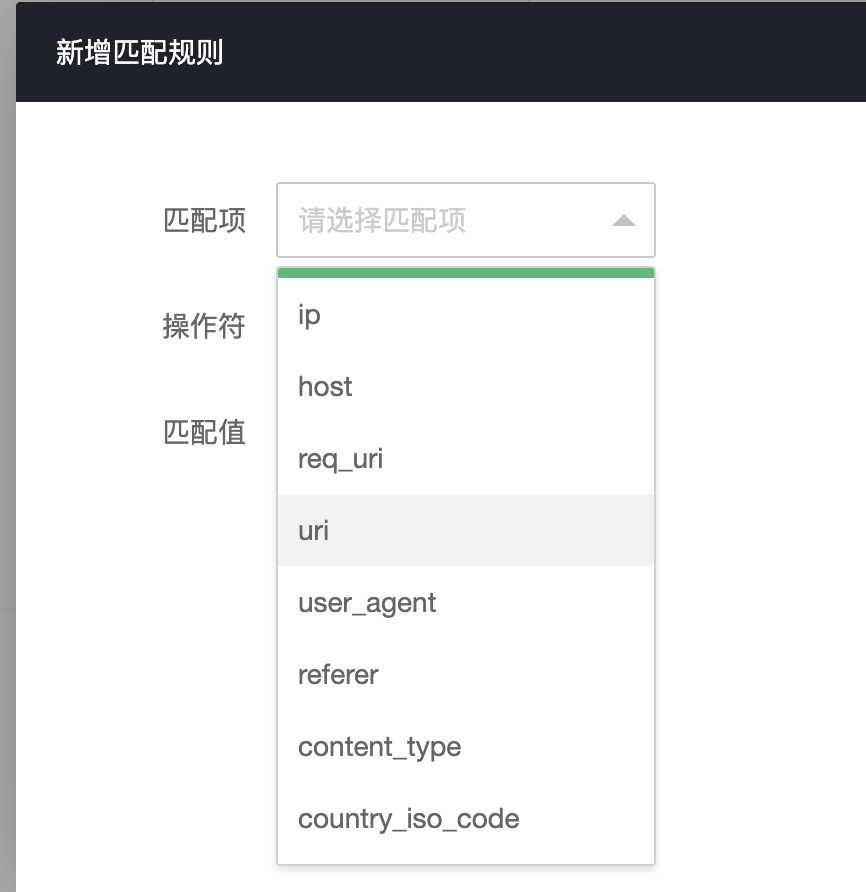

5.1 匹配器

匹配器用来判断「哪些请求需要被检查」,可以包含多个匹配项,全部满足才生效。

▲ CC规则匹配项设置

▲ CC规则匹配项设置

▲ CC规则操作符选择

▲ CC规则操作符选择

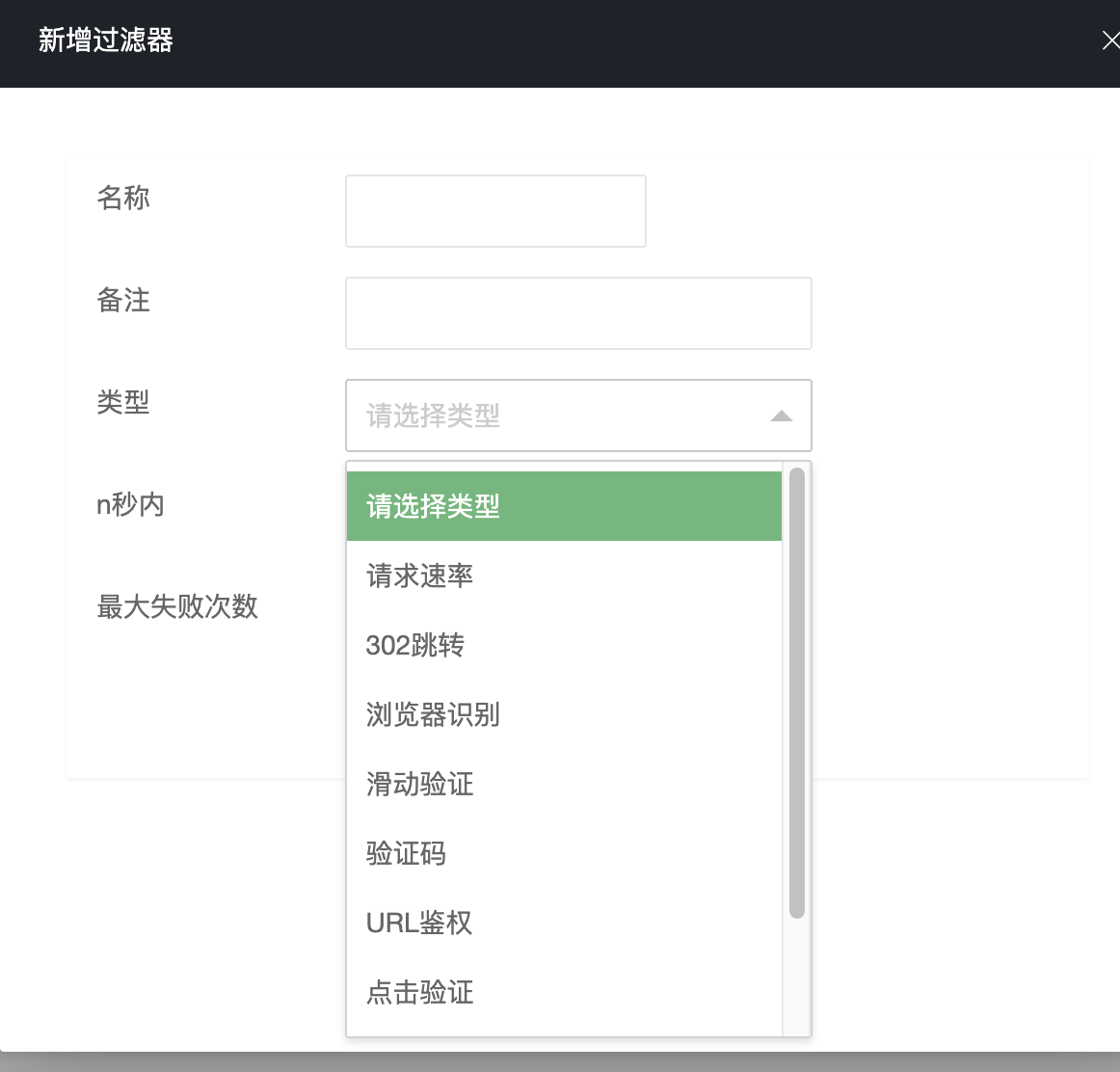

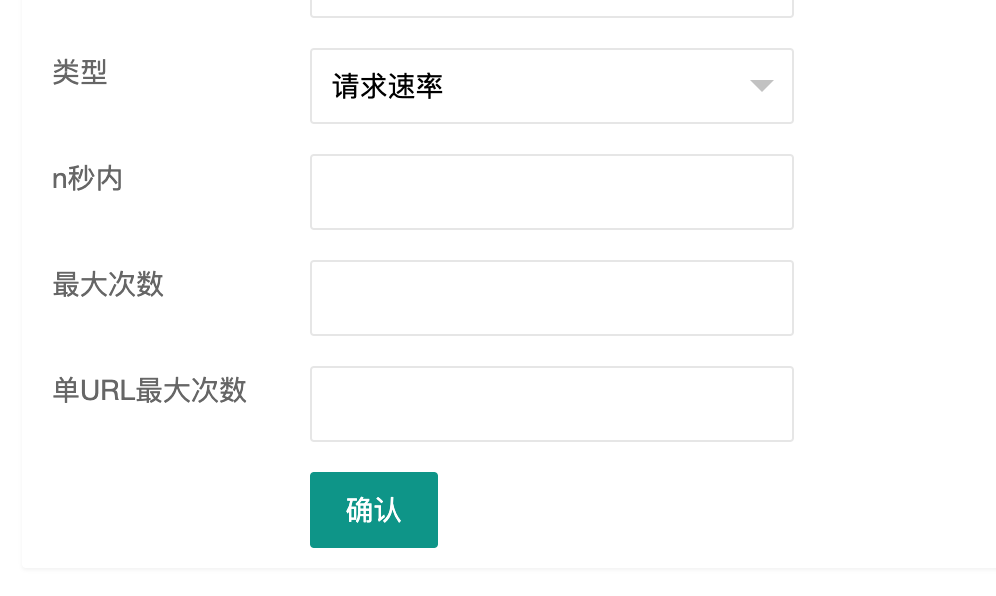

5.2 过滤器

过滤器用来验证请求是否合法,验证失败达到一定次数后执行动作。

▲ 过滤器类型选择

▲ 过滤器类型选择

| 过滤器 | 说明 |

|---|---|

| 请求速率 | 限制一定时间内的请求总数 |

| 302 跳转 | 返回 302 跳转,能正确跟随才算通过 |

| 浏览器识别 | 返回 JS 代码,浏览器能执行才算通过 |

| 滑动验证 | 拖动滑块完成验证 |

| 验证码 | 输入正确验证码 |

| URL 鉴权 | 适用于 API,需客户端配合 MD5 签名 |

▲ 请求速率过滤器配置

▲ 请求速率过滤器配置

URL 鉴权(进阶)

适用于 API 防 CC 攻击,CDN 端定义密钥,客户端用 MD5 签名验证。提供 A 和 B 两种方式。

方式 A:

URL格式:http://域名/路径/文件?sign=md5值&t=时间戳

md5值 = md5(密钥 + uri小写 + 时间戳)

▲ URL 鉴权方式 A 配置

▲ URL 鉴权方式 A 配置

| 配置项 | 说明 |

|---|---|

| n秒内最大失败次数 | 如 60 秒内失败超 5 次,拉黑 IP |

| 密钥 | 客户端和 CDN 需保持一致 |

| 签名参数名 | 默认 sign |

| 时间戳参数名 | 默认 t |

| 最大时间相差 | 允许客户端与服务器时间相差的秒数 |

| 签名使用次数 | 同一签名允许使用的次数,0 为不限 |

方式 B:

URL格式:http://域名/路径/文件?sign=时间戳-随机字符串-uid-md5值

md5值 = md5(uri小写-时间戳-随机字符串-uid-密钥)

▲ URL 鉴权方式 B 配置

▲ URL 鉴权方式 B 配置

方式 B 不需要单独传时间戳参数,已包含在签名中。其他配置与方式 A 一致。

5.3 动作

请求无法通过验证时,执行以下动作之一:

| 动作 | 说明 |

|---|---|

| ipset | 直接封禁 IP,效果最好,被封的 IP 完全无法访问 |

| exit | 断开连接,但该 IP 仍可建立新连接 |

| log | 仅记录日志,不拦截 |

5.4 规则组合

一条完整的 CC 规则 = 匹配器 + 过滤器 + 动作。

▲ CC规则组合配置

▲ CC规则组合配置

双过滤器机制:

- 1 个过滤器 — 验证失败直接执行动作

- 2 个过滤器 — 过滤器 1 失败后继续用过滤器 2 验证,两个都失败才执行动作

实用场景:过滤器 1 用「请求频率」,过滤器 2 用「滑块验证」。正常用户即使触发频率限制,通过滑块就不会被封,有效减少误封。

多条规则组成一个规则组,网站绑定的就是规则组。

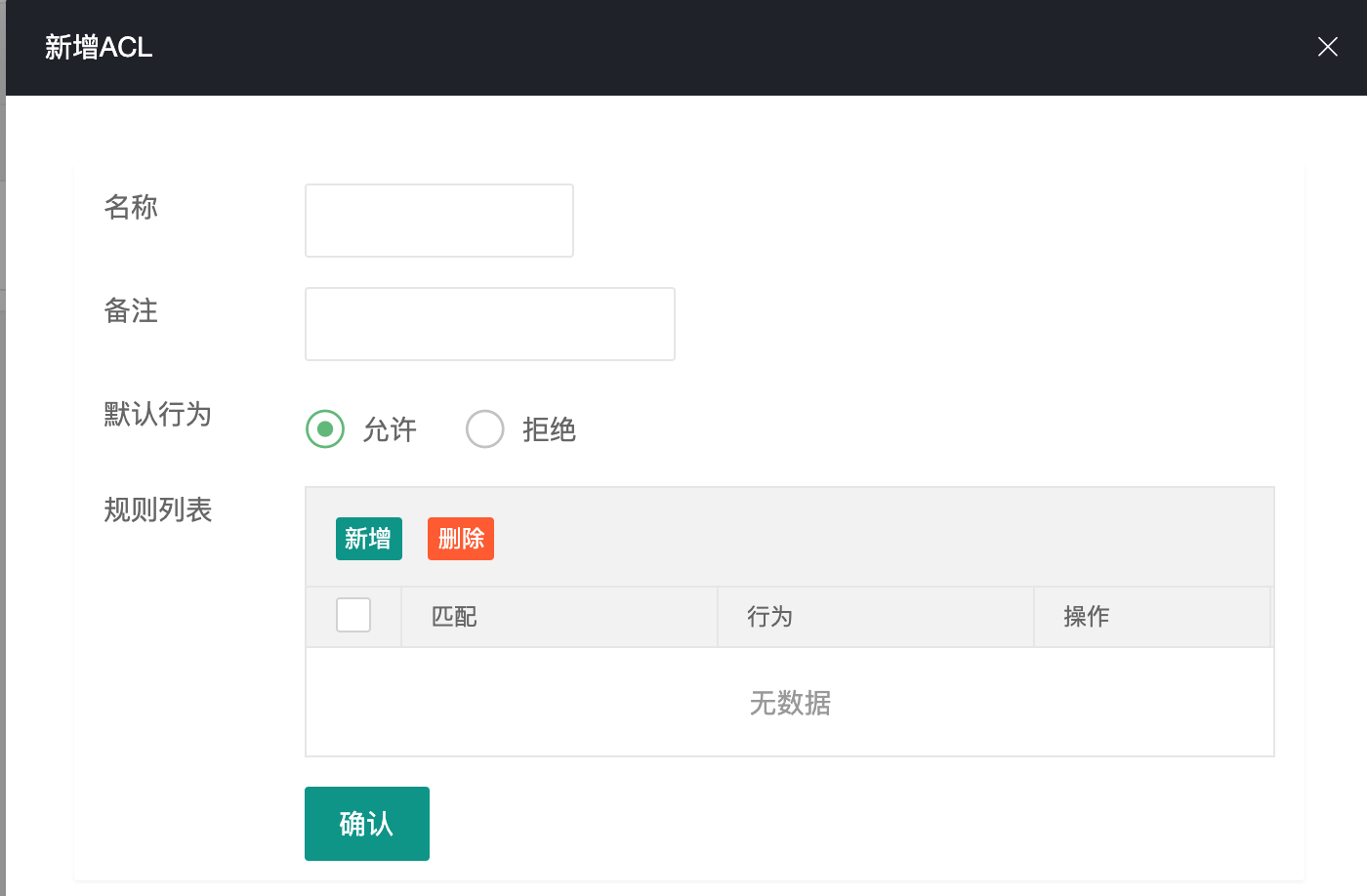

六、ACL 访问控制管理

ACL 用于控制客户端的访问权限。与 CC 规则不同,ACL 没有过滤器,匹配后直接「允许」或「拒绝」。

6.1 ACL 规则组

▲ ACL 规则组配置

▲ ACL 规则组配置

- 默认行为 — 所有规则都没匹配时执行的动作(允许或拒绝)

- 规则列表 — 从上到下逐条匹配,匹配到第一条即停止

6.2 ACL 规则

▲ ACL 规则匹配设置

▲ ACL 规则匹配设置

匹配项和操作符与 CC 规则基本一致,一条规则支持多个匹配项,全部满足才算匹配成功。

七、四层转发

支持 TCP 和 UDP 协议转发,同时支持访问控制和连接数限制。

7.1 新增单个转发

▲ 四层转发新增界面

▲ 四层转发新增界面

| 字段 | 说明 |

|---|---|

| 监听端口 | 格式:88(默认TCP)、88/udp、88/tcp,多个用空格隔开 |

| 源 IP | 仅支持 IP 地址,不支持域名 |

| 源端口 | 任意端口 |

7.2 批量添加转发

▲ 批量添加转发格式说明

▲ 批量添加转发格式说明

格式为 监听端口|IP|回源端口,一行一个:

88 99|1.2.3.4|8080

88/tcp 99/udp|1.2.3.4|8080

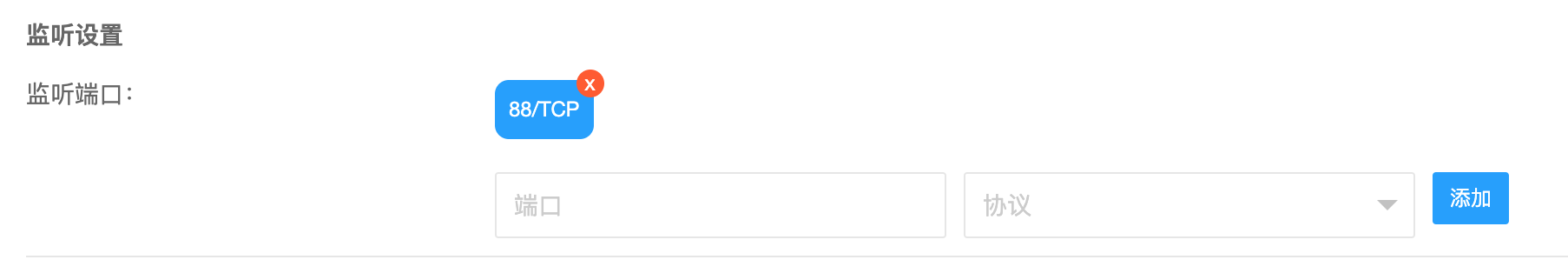

八、转发编辑

8.1 监听设置

▲ 转发监听端口管理

▲ 转发监听端口管理

可以随时删除或添加监听端口。

8.2 源站设置

配置方式与「网站编辑 → 源站设置」一致,请参考 2.3 源站设置。

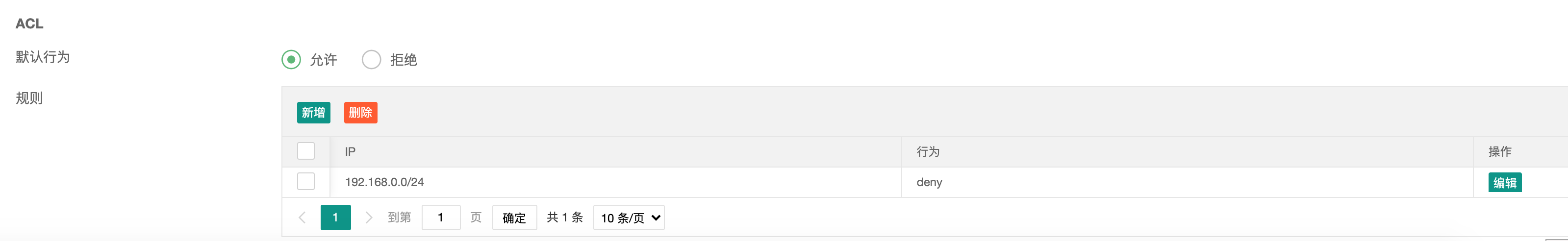

8.3 ACL 访问控制

▲ 四层转发 ACL 配置

▲ 四层转发 ACL 配置

可以为四层转发单独配置 ACL 访问控制规则。

九、JA4 指纹精准防护 — 多维特征识别重点升级

传统 CC 防护只看 IP 地址,面对现代攻击手法已经力不从心。本次升级引入了 JA4 TLS 指纹识别和多维度精准匹配,让防护真正做到「认人」而非「认地址」。

9.1 传统 IP 统计的三大短板

核心问题:IP 只能告诉你「从哪来」,无法告诉你「是谁」。你需要更深层的特征来区分正常用户和攻击者。

9.2 多维特征识别

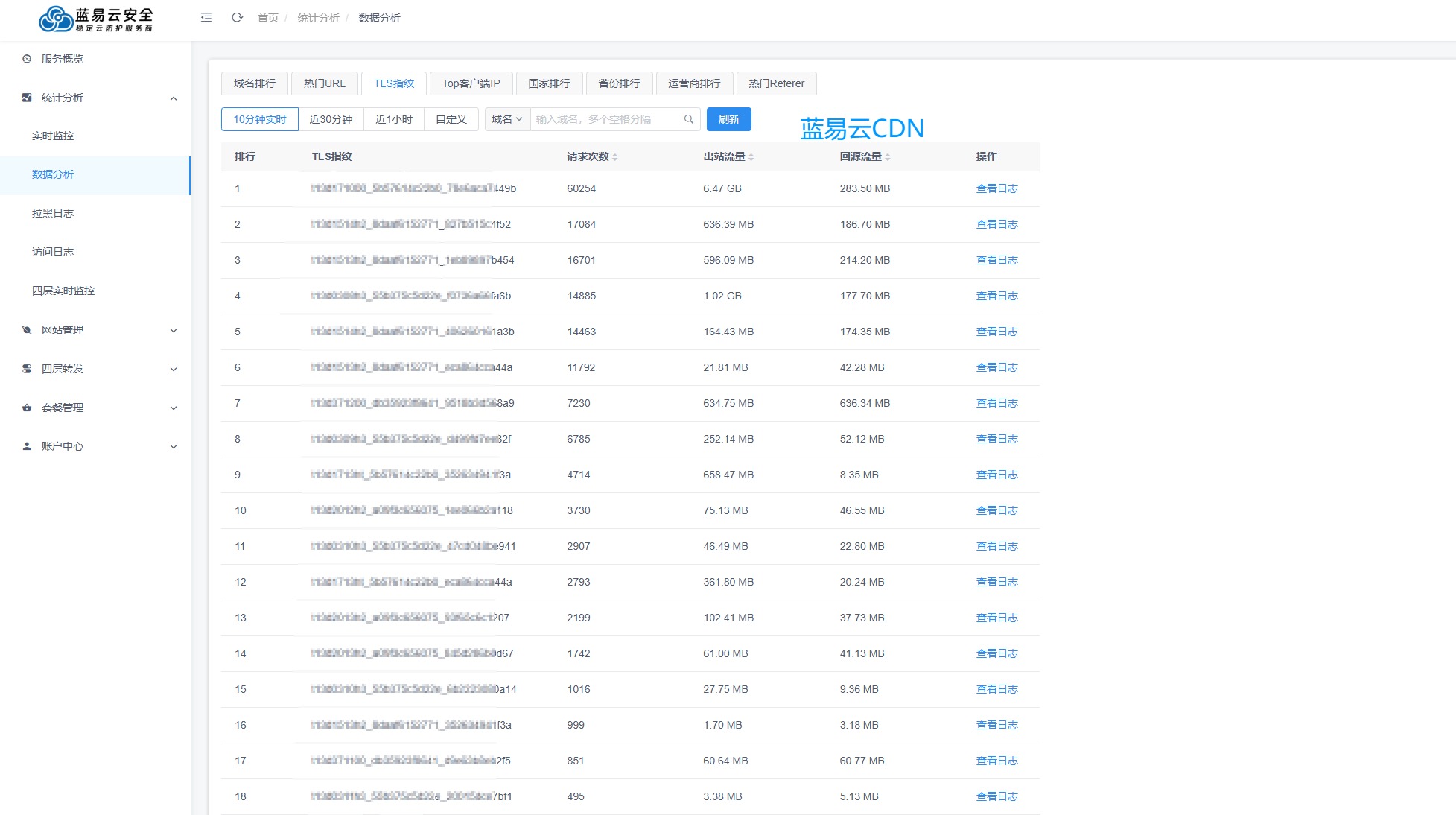

维度一:JA4 指纹 — 客户端的「数字DNA」

JA4 指纹通过分析 TLS 握手时的特征参数(TLS 版本、密码套件、扩展列表等)生成一段唯一标识。就像每个客户端的「数字 DNA」,即使换了 IP,TLS 指纹通常不会变。

| 特性 | IP 地址 | JA4 指纹 |

|---|---|---|

| 身份唯一性 | 极低(可共享、可伪造) | 高(与客户端绑定) |

| 伪造难度 | 极低(代理/VPN即可) | 高(需修改TLS底层库) |

| NAT 穿透 | 无法区分 NAT 后用户 | 可区分不同设备 |

| 防护精准度 | ★★☆☆☆ | ★★★★★ |

关键价值:通过指纹排行榜,一眼看出哪些指纹请求量异常。无论攻击者怎么换 IP,只要用同一个攻击工具,TLS 指纹就不会变。

维度二:URI 统计 — 精确到接口级防护

按具体路径/接口设置不同防护策略。比如对 /api/login 严格限制,对 /static/ 放宽限制。

维度三:自定义字段统计

对请求中的特定字段进行统计分析,构建贴合业务的防护规则:

9.3 精准匹配配置

在 CC 防护的自定义规则中,新增了两种匹配项:

匹配项一:TLS 指纹

直接匹配客户端的 JA4 指纹值,精确识别和拦截已知恶意客户端。

| 配置项 | 说明 |

|---|---|

| 匹配项 | TLS 指纹 |

| 操作符 | 等于、不等于、包含、不包含、前缀匹配、后缀匹配、正则匹配等 |

| 匹配值 | JA4 指纹字符串(从排行榜或日志中复制) |

| 执行动作 | 拦截 / 观察 / 验证 |

操作步骤:① 在指纹排行榜找到异常指纹 → ② 复制指纹字符串 → ③ 新增规则,匹配项选「TLS 指纹」,操作符选「等于」,粘贴指纹值 → ④ 动作选「拦截」。无论攻击者换多少 IP,用同一工具就会被拦截。

匹配项二:独立 TLS 指纹数量

统计某个 IP 在指定时间内出现的不同指纹数量,用于检测代理池攻击。

| 配置项 | 说明 |

|---|---|

| 匹配项 | 独立 TLS 指纹数量 |

| 统计秒数 | 时间窗口,如 300 表示统计最近 5 分钟 |

| 操作符 | 大于 |

| 匹配值 | 阈值,如 3 表示超过 3 个不同指纹时触发 |

| 执行动作 | 拦截 / 观察 / 验证 |

实战案例:设置「300 秒内独立指纹大于 3 个则拦截」。正常用户通常只有 1 个指纹,一个 IP 出现 3 个以上不同指纹,就是典型的代理池/攻击工具特征。

9.4 组合策略实战

单一维度总有盲区,多维度组合才能形成立体防御:

与传统 IP 统计的对比

| 对比维度 | 传统 IP 统计 | JA4 多维特征识别 |

|---|---|---|

| 识别精度 | 低 — 仅网络层 | 高 — 应用层+协议层 |

| NAT 场景 | 大面积误封 | 精准区分不同客户端 |

| 代理池攻击 | 无法有效防御 | 指纹锁定,IP 无关 |

| 攻击绕过成本 | 极低(换 IP 即可) | 极高(需重写 TLS 实现) |

| 综合防护效果 | ★★☆☆☆ | ★★★★★ |

9.5 部署建议

建议按以下三个阶段逐步部署,避免一步到位带来误拦截:

所有新规则设为「观察」模式,只记录日志不拦截,收集正常用户的指纹分布和请求频率基线。

根据观察数据,逐步将规则切换为「验证」或「拦截」。优先处理最明显的异常(如单一指纹占攻击流量 80% 以上),同时建立正常客户端指纹白名单。

定期更新指纹黑名单,调整时间窗口和阈值。建议结合 CC 双过滤器机制,JA4 指纹作为第一道过滤,传统验证作为兜底。

重要提示:JA4 指纹防护需要你的域名已开启 HTTPS。如果还没配置,请先参考 2.2 HTTPS 设置。

下个版本预告:WAF 应用防火墙智能语义分析

下个版本将升级 WAF 智能语义分析,通过理解请求内容语义来拦截 SQL 注入、XSS、命令注入等攻击,与 JA4 指纹形成「协议层 + 应用层」全栈防护。

教程到此结束!如果你在使用过程中遇到任何问题,请随时 联系客服 获取帮助。